取引先の名前を使ったウィルスメール、

Emotet(エモテット)

について知りたい。

こんなテーマに関する記事です。

Emotet(エモテット)という「ウィルスメール」についての内容と対応策を紹介しています。

会社に届くメールの中に、

取引先の名を語る「ウィルスメール」

が届くことがあります。

実際の取引先の名称が使われていますので、うっかり開封してしまうリスクもあり、注意が必要です。

結論からいいますと、

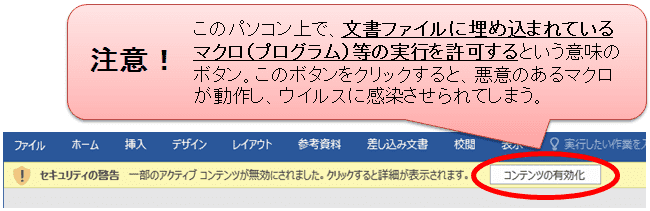

添付されているワードなどのファイルの「マクロ」から感染

あるいは、

記載のURLのダウンロード先から感染

します

ですので、 Office系のドキュメントの場合、マクロを有効にしてはいけません。

(「コンテンツの有効化」ボタン、「編集を有効にする」ボタンを押してはいけません)

同様に、文面中のURLをクリックしないようにしましょう。

2022年3月9日に、

独立行政法人情報処理推進機構セキュリティセンター

から注意喚起の開示がありましたので、ここでは、ポイントのみご説明します。

目次

Emotet(エモテット)とは、

Emotet(エモテット)の特徴は、

実際に取引のある企業名

や、

過去の取引の文面が引用

されているという点にあります。

これは、

既に、攻撃済みの企業のPCから入手した情報

をもとにメールが作成されていることに起因します。

また、メールに件名に、例えば、「請求に関する文言」などを使って、メールを開くように誘導してきます。

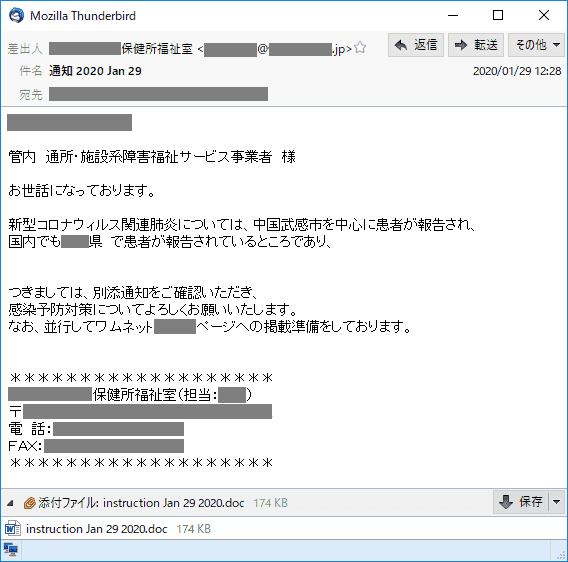

Emotet(エモテット)のメール内容事例

独立行政法人情報処理推進機構セキュリティセンターのページから、

実際のEmotet(エモテット)からのメールの事例

をみていきましょう。

※各画像は、「独立行政法人情報処理推進機構セキュリティセンター https://www.ipa.go.jp/security/announce/20191202.htmlからの引用です)

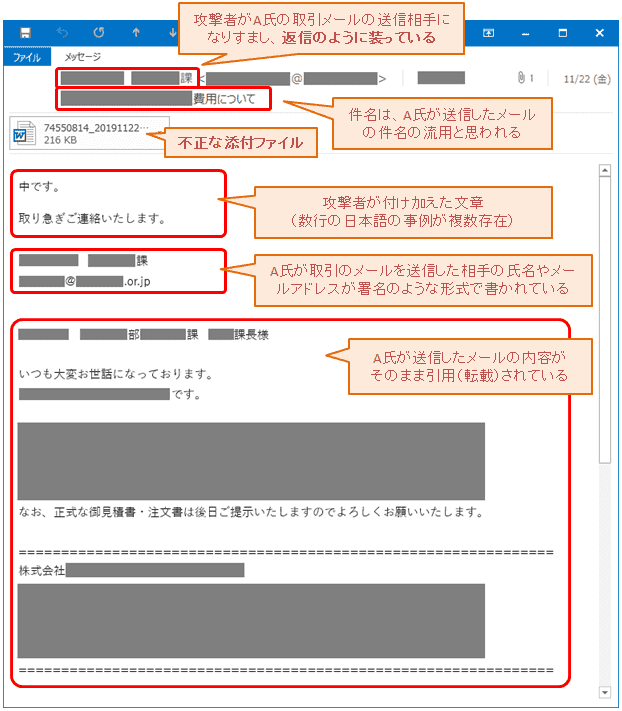

添付ファイル型のメール

ワードなどの添付ファイルがついています。

件名には、請求に関する文言などが使われ、本文にも、

実際の取引先との過去のメール文

が引用されています。

※実際の過去のメールは、既に、ウィルスメールに感染した取引先のPCから流用されます。

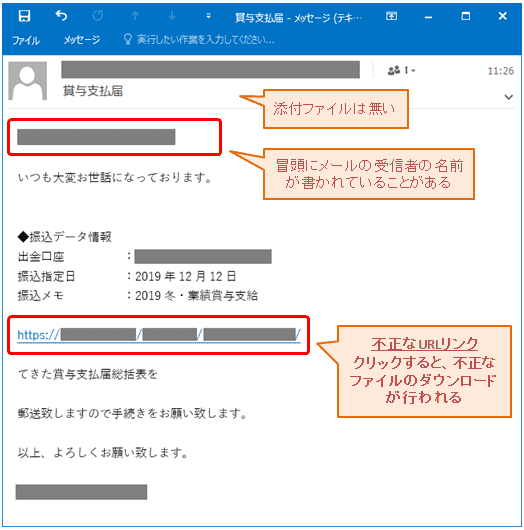

URL記載型

本文に、URLが記載されており、そこをクリックさせることで、ウィルスを感染させようとします。

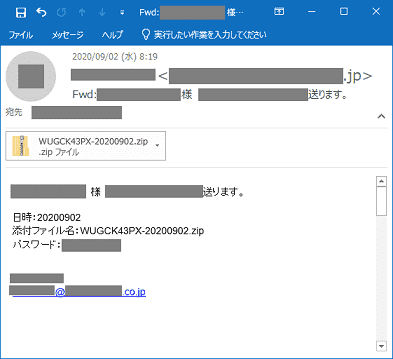

Zipファイル添付

zipファイルが添付されるケースもあります。

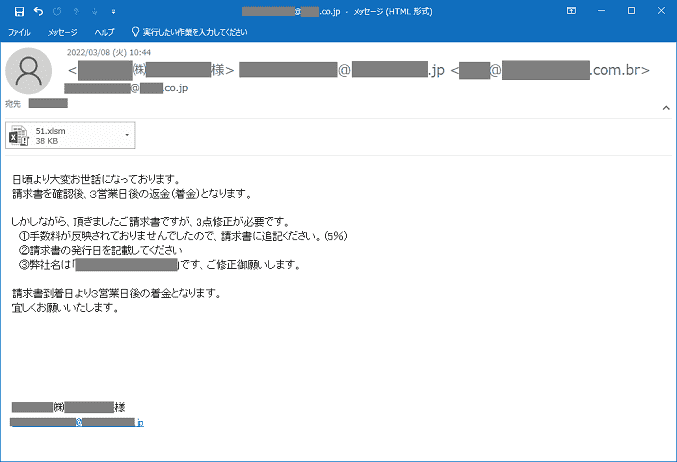

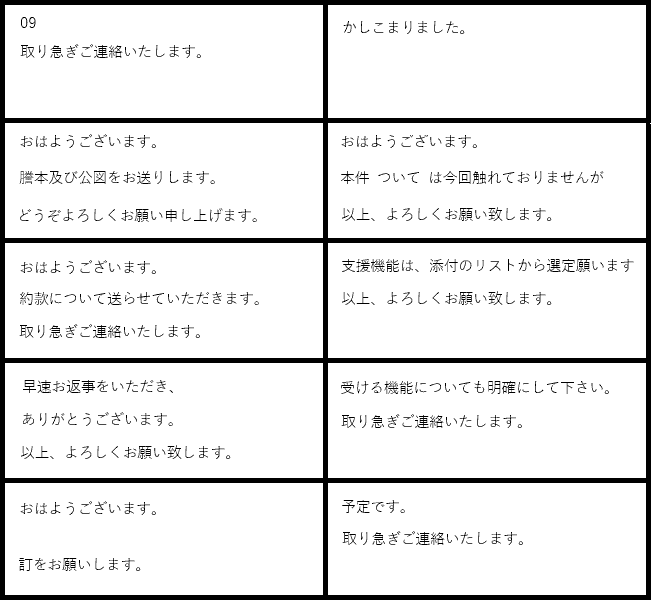

文面例

請求に関する文面で、添付ファイルの開封を誘導するような内容になっています。

下記にような文面もあり、その時の時勢に応じた文面が使われます。

文面自体は、下記のような不自然な文章が使われるケースが見受けられます。

ただ、不自然さがあまりない場合もあります。

添付ファイルを開いた際に、「マクロ」は有効にしない

万が一、添付ファイルを開いてしまった場合でも、

「コンテンツの有効化」ボタン、「編集を有効にする」ボタン

を押してはいけません。

まとめ

このてのウィルスは、手口を変えて攻撃を仕掛けてきます。

ですので、不自然なメールはひらかずに、削除しましょう。

特に仕事で使用しているPCで感染してしまうと、Emotet(エモテット)のように、取引先に、自社名を語るウィルスメールが届いて、迷惑をかけてしまいますので、要注意です。

また、このEmotet(エモテット)以外にも、他のパターンのウィルスメールがあります。不自然なメールは開かずに、削除するようにしましょう。

PCにセキュリティーソフトを入れておられない場合は、ウィルスバスターを設定しておくと安心です。